Nos últimos meses, analistas de segurança cibernética levantaram sérias preocupações sobre um esquema altamente enganoso que tem como alvo usuários de criptomoedas em diversas plataformas.

De acordo com um relatório de julho de 2025 da Darktrace, os cibercriminosos intensificaram o uso de táticas complexas de engenharia social para induzir os usuários a instalar malware projetado para roubar dados confidenciais e esvaziar carteiras digitais.

O que diferencia essas campanhas é o seu nível de sofisticação. Os invasores se apresentam como funcionários de startups de tecnologia recém-lançadas que operam em nichos populares como inteligência artificial, jogos em blockchain, finanças descentralizadas (DeFi) e plataformas sociais Web3. Eles se esforçam ao máximo para criar a ilusão de legitimidade, construindo sites convincentes, publicando artigos falsos, hospedando repositórios de código aberto e até mesmo criando apresentações simuladas para investidores e páginas de equipe.

O ataque típico começa com uma mensagem direta em plataformas como X (antigo Twitter), Telegram ou Discord. Usando contas comprometidas ou falsas — geralmente verificadas — os invasores contatam vítimas em potencial sob o pretexto de oferecer um pequeno pagamento em troca do teste de um novo aplicativo de software. Esses “aplicativos” são ferramentas de acesso antecipado desenvolvidas pela startup falsa, abrangendo desde extensões de navegador a ferramentas de produtividade de IA ou utilitários Web3.

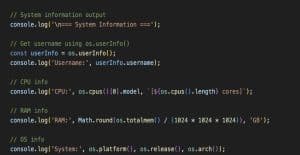

Assim que a vítima concorda e baixa o aplicativo, o golpe se aprofunda. Um prompt falso de verificação de segurança da Cloudflare aparece como parte do processo de instalação. Embora isso possa parecer uma verificação de segurança padrão, na verdade é uma cortina de fumaça. Nos bastidores, o malware começa a criar perfis do dispositivo, coletando informações como IDs de hardware, endereços IP, dados do navegador e muito mais.

Se o sistema atender aos critérios dos invasores, um segundo payload é implantado — este capaz de extrair credenciais de carteira, senhas armazenadas no navegador, cookies de sessão e até mesmo arquivos relacionados a soluções de armazenamento a frio.

Essa abordagem supostamente afetou usuários de Windows e macOS, com os invasores usando aplicativos baseados em Electron e instaladores DMG disfarçados de ferramentas legítimas. De acordo com especialistas, o malware foi vinculado a softwares de roubo de credenciais como Atomic Stealer, Realst e outras cepas de malware anteriormente vinculadas a grupos de ameaças afiliados à Coreia do Norte, como o Lazarus.

Um dos principais sinais de alerta nesses ataques é a forma convincente como os cibercriminosos imitam empresas reais. Algumas empresas falsas, como a “Swox” ou a “Pollens AI”, chegaram a publicar imagens de supostos estandes de conferências e reuniões de investidores, em alguns casos reutilizando fotos de eventos de tecnologia não relacionados. Seus repositórios no GitHub frequentemente contêm código plagiado, reempacotado sob sua marca, enquanto suas páginas no Notion ou no GitBook listam conselhos consultivos e parceiros fictícios.

O relatório sugere que esse estilo específico de campanha pode estar relacionado às táticas usadas pelos chamados “grupos de traficantes” — sindicatos cibercriminosos organizados, especializados em distribuir e gerenciar cargas úteis de malware em redes. Esses grupos geralmente operam como coletivos pouco estruturados, recrutando membros em fóruns clandestinos e coordenando seus ataques em etapas para maximizar o impacto e evitar a detecção.

Infelizmente, esse tipo de fraude está se tornando cada vez mais comum no mundo das criptomoedas. Além desses golpes de personificação de startups, existem ameaças constantes, como golpes de “abate de porcos” — fraudes de longo prazo em que as vítimas são manipuladas emocionalmente para investir em projetos falsos de criptomoedas — e “ataques de chave inglesa de quatro dólares”, um termo cunhado para descrever ameaças físicas usadas para coagir indivíduos a revelar suas chaves privadas.

Os governos estão atentos. Em julho de 2025, as autoridades chinesas emitiram um alerta sobre esquemas ilícitos de arrecadação de fundos envolvendo stablecoins, que vincularam a jogos de azar online e operações de lavagem de dinheiro. Um dia depois, o Departamento de Justiça dos EUA tornou pública uma acusação contra dois homens acusados de orquestrar um esquema de fraude de US$650 milhões com criptomoedas. Esses casos ressaltam como o crime financeiro no setor de ativos digitais está evoluindo rapidamente, muitas vezes superando as ferramentas usadas para preveni-lo.