O EtherHiding é uma técnica sofisticada de malware, recentemente destacada pelo Grupo de Inteligência de Ameaças do Google, na qual código malicioso é incorporado em contratos inteligentes em blockchains públicas como Ethereum e BNB Smart Chain. Esse método transforma efetivamente a blockchain descentralizada e imutável em um servidor de “comando e controle” ou “ponto de entrega” altamente resiliente e difícil de rastrear para malware.

Aqui está uma análise de como a técnica e os ataques associados funcionam, com base nos relatórios do Google:

A principal inovação do EtherHiding reside na forma como ele armazena e recupera cargas maliciosas.

- Armazenamento: Os hackers implantam um contrato inteligente em uma blockchain pública. Em vez de usar o contrato para uma finalidade legítima, eles incorporam seu código malicioso (geralmente como cargas JavaScript) dentro dele.

- Recuperação Discreta: A parte mais crítica da técnica é que a recuperação desse código é feita de forma discreta. Um malware no computador da vítima (ou um script em um site comprometido) se comunica com a blockchain usando uma chamada de função “somente leitura”.

Esse tipo de chamada simplesmente lê dados do contrato; não grava uma nova transação no livro-razão.

- Vantagens: Esse método somente leitura é altamente eficaz para os invasores porque não deixa histórico de transações públicas visíveis, tornando sua atividade difícil de rastrear. Também não lhes custa nenhuma taxa de transação ou gas, pois estão apenas lendo dados, e não executando uma transação que altere o estado.

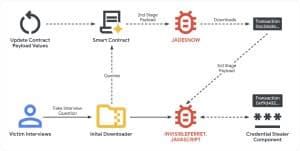

O relatório do Google observa que essa técnica está sendo usada por hackers patrocinados pelo estado norte-coreano (identificados como o grupo UNC5342) em uma campanha de ataque multifásica, frequentemente chamada de “Entrevista Contagiosa”.

- Engenharia Social: O ataque começa com engenharia social sofisticada. Os hackers se passam por recrutadores de empresas falsas (como BlockNovas LLC) e visam desenvolvedores nos setores de criptomoedas e tecnologia em plataformas como o LinkedIn.

- Atraindo a Vítima: Após o contato inicial, os invasores transferem a conversa para uma plataforma de mensagens como Discord ou Telegram. Eles prosseguem com um processo de entrevista falso, que eventualmente leva a uma “avaliação técnica” ou “teste de codificação”.

- Infecção Inicial: A vítima é persuadida a baixar arquivos de um repositório de código como o GitHub. Esses arquivos, disfarçados de desafio de programação ou patch de software para um suposto problema técnico, contêm o malware inicial.

As Etapas do Malware:

Etapa 1: O arquivo baixado é um malware de download inicial conhecido como JADESNOW.

Etapa 2 (EtherHiding): O malware JADESNOW é ativado e executa seu objetivo principal: consultar a blockchain (usando a técnica de leitura somente do EtherHiding) para obter a próxima carga maliciosa, mais poderosa, do contrato inteligente oculto.

Etapa 3: A carga maliciosa recuperada do blockchain é um malware de backdoor persistente chamado INVISIBLEFERRET. Essa etapa final concede aos invasores acesso de longo prazo à máquina da vítima, permitindo-lhes roubar dados confidenciais, credenciais de gerenciadores de senhas e, o mais importante, esvaziar carteiras de criptomoedas como MetaMask e Phantom.

Essa técnica representa uma escalada significativa nas ameaças cibernéticas por vários motivos:

- Resiliência: A carga maliciosa é armazenada em uma blockchain descentralizada. Ela não pode ser removida por autoridades policiais ou empresas de segurança cibernética como seria em um servidor web tradicional.

- Monitoramento no blockchain: Requer colaboração com provedores de inteligência de ameaças para identificar e sinalizar contratos inteligentes ou transações suspeitas.

- Anonimato: A natureza pseudônima das carteiras dificulta identificar quem implementou o contrato inteligente malicioso.

- Flexibilidade: O invasor que controla o contrato inteligente pode atualizar a carga maliciosa a qualquer momento, alterando seus métodos de ataque em tempo real.

- Adoção por Estados-Nação: O relatório do Google marca a primeira vez que um agente estatal — a Coreia do Norte — é observado usando esse método, anteriormente empregado apenas por cibercriminosos com motivação financeira.