O universo Web3 registrou perdas de US$ 482 milhões no primeiro trimestre de 2026, revelando uma mudança relevante no perfil dos ataques. O problema não está mais apenas no código, mas nas pessoas e processos. Dados da HACKEN mostram que, embora o número total de incidentes tenha sido relativamente contido, com 44 casos, a natureza das falhas evoluiu para áreas menos visíveis da segurança.

A maior parte dos prejuízos veio de ataques de phishing e engenharia social, responsáveis por US$ 306 milhões em perdas. Um único golpe envolvendo uma carteira física comprometeu cerca de US$ 282 milhões, respondendo por mais da metade do impacto total do trimestre. Um único ataque foi capaz de distorcer todo o cenário.

Explorações em contratos inteligentes, tradicionalmente vistas como principal risco, somaram US$ 86,2 milhões. Já falhas de controle de acesso, como chaves comprometidas e vulnerabilidades em serviços em nuvem, geraram perdas adicionais de US$ 71,9 milhões. Os ataques se diversificaram e se tornaram mais sofisticados.

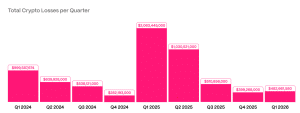

Apesar dos números elevados, o trimestre ficou entre os menos prejudiciais desde 2023, principalmente pela ausência de grandes ataques bilionários. Em comparação, o primeiro trimestre de 2025 foi marcado por um único incidente que superou US$ 1,4 bilhão. A queda no total não significa um ambiente mais seguro.

Especialistas apontam que os ataques mais caros estão migrando para fora da camada técnica tradicional. Em vez de explorar falhas diretamente no código, criminosos têm focado em infraestrutura, operações e comportamento humano. O elo mais fraco continua sendo o fator humano.

“As falhas mais caras acontecem fora da camada de código.”

Esse deslocamento tem implicações diretas para o setor. Auditorias de contratos inteligentes, embora importantes, já não são suficientes para garantir segurança plena. Isso força empresas a adotarem abordagens mais amplas, incluindo monitoramento contínuo e gestão de riscos operacionais. Segurança agora exige visão sistêmica.

A mudança também atrai maior atenção regulatória. Na União Europeia, normas como o MiCA e o DORA avançaram para fases mais rigorosas de aplicação, elevando o padrão exigido das empresas. Reguladores em regiões como Dubai, Singapura e Emirados Árabes também intensificaram suas exigências, incluindo notificações rápidas de incidentes e maior controle sobre infraestrutura tecnológica. A régua regulatória subiu globalmente.

Entre os casos destacados, ataques atribuídos a grupos ligados à Coreia do Norte continuam sendo uma das maiores ameaças operacionais. Técnicas como falsos contatos de investidores, reuniões virtuais maliciosas e comprometimento de dispositivos internos seguem sendo utilizadas para acessar sistemas e extrair fundos. O cibercrime estatal continua evoluindo.

Mesmo projetos auditados não escaparam. Seis plataformas que passaram por múltiplas auditorias ainda registraram perdas de US$ 37,7 milhões. Isso ocorre porque protocolos com maior valor bloqueado atraem ataques mais sofisticados, elevando o risco absoluto. Auditoria não elimina risco, apenas reduz exposição.

Diante desse cenário, o setor começa a adotar novos padrões de segurança. Entre eles estão provas de reservas com reconciliação diária, monitoramento contínuo de carteiras e funções críticas, além de mecanismos automáticos para interromper operações suspeitas. A resposta precisa ser tão rápida quanto o ataque.

Os novos parâmetros de resposta também são mais agressivos. O mercado passa a considerar ideal a detecção de ameaças em minutos e o bloqueio em segundos, refletindo a velocidade com que fundos podem ser movimentados em redes descentralizadas. Tempo de reação virou fator decisivo.

No fim, os dados do primeiro trimestre reforçam uma conclusão importante: a segurança em Web3 não depende apenas de tecnologia, mas de pessoas, processos e vigilância constante. A batalha contra fraudes está cada vez mais fora do código e dentro da operação.