Uma nova campanha de ataques digitais está chamando atenção pela sofisticação e pelo uso inesperado de ferramentas legítimas. O ataque não começa com código malicioso óbvio, mas com confiança construída. Usuários de criptomoedas estão sendo alvo de um golpe que utiliza o aplicativo de anotações Obsidian para executar malware de forma silenciosa.

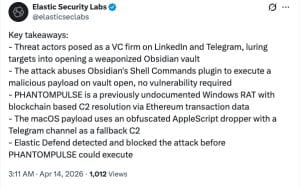

A descoberta foi feita pela ELASTIC SECURITY LABS, que identificou uma operação baseada em engenharia social envolvendo plataformas como LinkedIn e Telegram. Os criminosos se passam por representantes de fundos de investimento e iniciam conversas aparentemente legítimas sobre serviços financeiros e liquidez em criptomoedas. O golpe começa como uma oportunidade profissional convincente.

A partir desse contato inicial, a vítima é direcionada a utilizar o Obsidian como suposta ferramenta de acesso a um “dashboard” corporativo. Os atacantes fornecem credenciais para um cofre na nuvem controlado por eles, criando a ilusão de um ambiente de trabalho compartilhado. A armadilha está escondida em um fluxo aparentemente normal.

O ponto crítico ocorre quando a vítima ativa plugins comunitários dentro do aplicativo. Esses plugins, que fazem parte do ecossistema aberto do Obsidian, são manipulados para executar código malicioso automaticamente. A própria funcionalidade do aplicativo é usada contra o usuário.

“Esse cofre compartilhado é o vetor inicial de acesso.”

Uma vez ativado, o ataque instala um trojan de acesso remoto (RAT) chamado PHANTOMPULSE. O malware permite controle total do dispositivo da vítima, incluindo acesso a arquivos, credenciais e, potencialmente, carteiras de criptomoedas. O controle do dispositivo passa para o atacante sem que a vítima perceba.

O diferencial desse malware está na sua infraestrutura. Em vez de depender de servidores tradicionais, ele utiliza redes blockchain como canal de comunicação para receber instruções. Isso torna o sistema mais resiliente e difícil de interromper. O próprio blockchain é usado como ferramenta de ataque.

Segundo a ELASTIC, o PHANTOMPULSE se conecta a endereços específicos em múltiplas blockchains para obter comandos, criando redundância e evitando bloqueios. Mesmo que uma rede seja interrompida, outras continuam operando. A descentralização, nesse caso, favorece o atacante.

Esse tipo de abordagem dificulta a detecção por sistemas de segurança convencionais, que normalmente monitoram infraestruturas centralizadas. Ao usar dados públicos e imutáveis da blockchain, o malware garante persistência e continuidade. O ataque foi projetado para sobreviver a bloqueios tradicionais.

O caso reforça uma tendência preocupante. Em vez de explorar vulnerabilidades técnicas diretas, criminosos estão focando em manipular comportamentos humanos e explorar ferramentas legítimas. O elo mais fraco continua sendo o usuário.

Dados da CHAINALYSIS indicam que, em 2025, cerca de US$ 713 milhões foram roubados por meio de comprometimento de carteiras individuais, mostrando a escala do problema. Os ataques estão crescendo em valor e complexidade.

Mesmo projetos e ambientes aparentemente seguros podem se tornar vetores de ataque. O uso de plugins comunitários, por exemplo, amplia a superfície de risco quando não há controle rigoroso sobre o que é instalado. Ferramentas confiáveis podem ser transformadas em portas de entrada.

Especialistas recomendam medidas preventivas claras: evitar instalar plugins desconhecidos, desconfiar de contatos não solicitados, não abrir arquivos ou ambientes compartilhados sem verificação e manter sistemas atualizados. Empresas também devem implementar políticas mais rígidas de uso de software e monitoramento de atividades. Prevenção continua sendo a melhor defesa.

No fim, o episódio mostra como o cenário de segurança em cripto evoluiu. Não se trata mais apenas de proteger códigos ou contratos inteligentes, mas de entender que qualquer ponto de interação digital pode ser explorado. A segurança agora começa muito antes do código.