Um grupo de pesquisadores da Universidade Cornell está investigando ameaças potenciais que podem se transformar em sistemas de votação “obscuros” em organizações autônomas descentralizadas (DAOs).

Este grupo é formado pelo cofundador da Ethereum, Vitalik Buterin, e pelos alunos de doutorado Mahimna Kelkar, Kushal Babel, Philip Daian e James Austgen. O trabalho deles gira em torno de como mitigar uma ameaça iminente à descentralização à medida que os DAOs se tornam populares: ataques unificados contra protocolos por meio de suborno de contratos inteligentes.

Durante a Science of Blockchain Conference realizada na Universidade de Columbia no início de agosto, Mahimna Kelkar falou sobre a pesquisa do grupo sobre provas de conhecimento completo (CK) — uma nova noção criptográfica que eles introduziram em 2023.

A prova de conhecimento é um conceito de criptografia que permite que uma parte (o provador) convença outra parte (o verificador) de que possui alguma informação secreta, como uma chave secreta, sem realmente revelar essa informação.

O conceito tem sido amplamente usado na indústria de criptomoedas para melhorar a privacidade em transações, mas uma lacuna sutil ainda permite cenários em que essas informações secretas podem ser mantidas por algum mecanismo externo, como hardware confiável, em vez de diretamente pelo provador. De acordo com Kelkar:

“Quando a chave secreta é mantida dentro de um hardware confiável, no que chamamos de ônus da chave secreta, você ainda pode concluir essa prova de conhecimento sem realmente ter conhecimento da chave secreta subjacente.”

Essa limitação na forma como as provas de conhecimento padrão são definidas pode tornar os protocolos de votação vulneráveis a ataques de suborno.

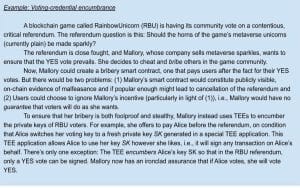

A falta de uma autoridade central é um conceito-chave por trás da governança das DAOs. Os membros de uma DAO geralmente são detentores de tokens com poder de voto em regras e decisões. Em um ataque de suborno, no entanto, um ator malicioso pode oferecer aos detentores de tokens incentivos financeiros por meio de contratos inteligentes, subornando os participantes para votar em uma proposta ou resultado específico.

Kelkar explicou:

“[…] Uma plataforma de votação pode ser vulnerável a ataques de suborno […], onde os usuários podem vender seus votos para subornadores em um mercado obscuro. O que nosso trabalho tenta fazer é estabelecer um tipo de propriedade individual e real dos dados.”

Um invasor pode usar um ambiente de execução confiável (TEE) para garantir que os detentores de tokens que aceitaram um suborno não possam votar livremente. Nesse ambiente, o invasor controla quando e como as chaves podem ser usadas.

Os pesquisadores identificaram duas maneiras de impor a prova de conhecimento completo. Uma inclui usar o TEE para provar que um eleitor possui uma chave e pode usá-la. O detentor do token também pode remover a chave desse ambiente para usá-la livremente quando quiser.

Dessa forma, os detentores de tokens ainda mantêm controle total sobre sua chave. Mesmo que um invasor queira bloquear a chave para controlar o eleitor, a chave já é gerenciada pelo próprio TEE do sistema de votação.

Uma segunda abordagem envolve restringir chaves usando circuitos integrados específicos de aplicação (ASICS), que geralmente são máquinas usadas na mineração de Bitcoin. Ao enviar uma chave para o ASIC — que não tem um ambiente TEE — a chave permanece acessível ao usuário, garantindo que ele tenha controle total sobre ela, enquanto ainda demonstra que a chave foi usada pelo ASIC e impede seu uso em um TEE.

A pesquisa ainda está no estágio de protótipo, de acordo com Kelkar.

“Mostramos que esta é uma ameaça realista para DAOs, e mostramos isso demonstrando um DAO escuro praticamente implantável, que pode facilitar a compra de votos em DAOs existentes. Não é algo que você pode implantar amanhã, mas é praticamente instanciável como um protótipo de pesquisa hoje.”