No segundo trimestre de 2025, a empresa de segurança blockchain SlowMist alertou sobre um aumento nos golpes com criptomoedas, que são muito menos técnicos e significativamente mais manipuladores. Em vez de explorações sofisticadas de código, os cibercriminosos estão cada vez mais mirando vulnerabilidades psicológicas, explorando erros humanos e gatilhos emocionais para desviar ativos digitais — uma mudança que sinaliza uma nova geração de ameaças.

Um dos exemplos mais marcantes: extensões maliciosas de navegador disfarçadas de ferramentas de proteção. Rotuladas como plugins de “segurança”, essas extensões — como o infame “Osiris” para Chrome — fingem detectar sites de phishing, mas, em vez disso, interceptam downloads de arquivos (.exe, .dmg, .zip) e os trocam por malware. Surpreendentemente, essa substituição ocorre silenciosamente; quando você baixa de sites confiáveis como Notion ou Zoom, o navegador ainda mostra a fonte legítima, enquanto os usuários acabam instalando trojans. Esses programas coletam dados confidenciais, incluindo histórico do navegador e credenciais do macOS, que podem incluir frases-semente e chaves privadas.

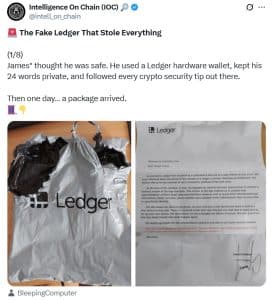

Outro golpe comum envolve carteiras de hardware adulteradas. Carteiras frias falsas são enviadas como “prêmios de loteria grátis” ou anunciadas como atualizações de segurança, mas são fraudadas desde o início. Usuários de criptomoedas no TikTok foram vítimas: um investidor perdeu impressionantes US$6,5 milhões após usar uma carteira criada com um backdoor.

Em outros casos, os invasores pré-ativam as carteiras para que qualquer criptomoeda depositada seja imediatamente esvaziada — as vítimas ficam de mãos vazias antes mesmo de perceberem que algo está errado.

Há também os sites enganosos de phishing. Esses sites clones imitam ferramentas populares como Revoke.cash, incentivando os usuários a inserir chaves privadas sob o pretexto de remover “assinaturas de risco”. Em vez disso, essas páginas de phishing — equipadas com código de envio de e-mails como o EmailJS — enviam todos os dados inseridos diretamente para a caixa de entrada do invasor.

É uma poderosa estratégia psicológica: o medo faz com que os usuários ajam precipitadamente, expondo chaves que eles jamais compartilhariam em condições normais.

Os métodos de phishing também estão evoluindo para aproveitar o EIP-7702 do Ethereum, introduzido na atualização Pectra. Atores maliciosos criam solicitações de assinatura sutis que parecem inofensivas, mas, na verdade, concedem permissões poderosas — como a delegação de tokens. Um ataque, apelidado de “Inferno Drainer”, induziu usuários a autorizar um contrato inteligente que drenou mais de US$140.000 em ETH, enquanto as vítimas pensavam que estavam apenas interagindo com uma transação normal.

Canais de mídia social oferecem outra via off-chain. Em um incidente, invasores sequestraram contas do WeChat por meio de seus mecanismos de recuperação. Uma vez dentro, eles se passaram pelo verdadeiro proprietário da conta e induziram contatos a comprar Tether (USDT) com desconto, roubando dinheiro de amigos e familiares desavisados.

Dados do segundo trimestre ressaltam a disseminação desses esquemas: foram processadas 429 denúncias de fundos roubados e, em 11 casos, aproximadamente US$12 milhões foram congelados ou recuperados com sucesso.

O que une esses cinco golpes emergentes é a dependência da psicologia, e não da novidade técnica. As táticas exploram a urgência (“sua carteira está comprometida”), a autoridade (“extensão de segurança oficial”) ou a familiaridade (“solicitação de assinatura autorizada”) para sequestrar a tomada de decisões.

Como observa Lisa, chefe de operações da SlowMist, os invasores hoje dependem mais da manipulação emocional e da confiança humana do que nunca. Para se defender contra essas ameaças, recomenda-se várias medidas de segurança importantes:

- Evite instalar extensões de navegador, a menos que sejam de fontes oficiais e verificadas;

- Compre carteiras de hardware apenas de fornecedores confiáveis, não por meio de brindes em redes sociais;

- Seja extremamente cauteloso com solicitações de permissão e sempre verifique a precisão da URL antes de usar ferramentas de gerenciamento de chaves;

- Nunca insira chaves privadas online, especialmente em sites que solicitam a revogação de assinaturas;

- Habilite a autenticação de dois fatores e mantenha senhas fortes e exclusivas em todas as contas de criptomoedas e redes sociais.

Para qualquer pessoa envolvida com criptomoedas — seja por meio de negociação, DeFi ou investimento de longo prazo — essa tendência serve como um alerta crítico. A segurança cibernética não é mais apenas uma questão de proteger contratos e carteiras; também requer a compreensão de como táticas de manipulação podem driblar até mesmo usuários bem-informados. À medida que o cenário de ameaças muda de hacks técnicos para ataques psicológicos, a melhor defesa continua sendo: pausar, verificar e, em caso de dúvida, buscar segundas opiniões.