Pesquisadores de segurança do GOOGLE identificaram um novo kit de exploração voltado a usuários de iPhone que tem como objetivo roubar frases-semente de carteiras de criptomoedas. A descoberta revela como cibercriminosos estão combinando técnicas avançadas de espionagem digital com campanhas de phishing direcionadas ao setor cripto. A segurança móvel virou um novo campo de batalha para ativos digitais.

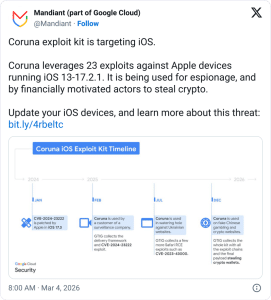

O kit foi batizado de Coruna por seus desenvolvedores e possui um conjunto sofisticado de ferramentas capazes de explorar vulnerabilidades em dispositivos que executam versões do sistema operacional iOS entre 13.0 e 17.2.1. Segundo relatório do GOOGLE THREAT INTELLIGENCE GROUP (GTIG), o pacote inclui cinco cadeias completas de exploração e um total de 23 falhas de segurança diferentes.

Entre essas vulnerabilidades estão falhas que não eram conhecidas publicamente até o momento da descoberta. A complexidade do ataque surpreendeu pesquisadores.

De acordo com o relatório divulgado na quarta-feira, os pesquisadores identificaram o kit pela primeira vez em fevereiro de 2025. A investigação revelou que ele foi inicialmente utilizado por um grupo suspeito de espionagem ligado à Rússia em ataques direcionados a cidadãos ucranianos. Posteriormente, a mesma infraestrutura digital começou a aparecer em campanhas fraudulentas relacionadas ao mercado de criptomoedas.

Nesse estágio, o kit passou a ser usado em páginas falsas de investimento e exchanges cripto que imitavam serviços legítimos. O objetivo final era capturar acesso às carteiras digitais das vítimas.

Os pesquisadores observaram que o kit não funciona em versões mais recentes do sistema operacional da APPLE, o que indica que as falhas exploradas já foram corrigidas.

Por isso, o GOOGLE recomenda que usuários atualizem seus dispositivos para a versão mais recente do iOS. Caso a atualização não seja possível, a empresa sugere ativar o chamado Lockdown Mode, recurso de segurança introduzido pela APPLE para proteger usuários contra ataques sofisticados.

Esse modo restringe diversas funções do sistema e reduz a superfície de ataque disponível para softwares maliciosos.

Atualizar o sistema pode ser a defesa mais eficaz. A investigação mostrou que o kit começou a chamar atenção quando pesquisadores encontraram fragmentos de um exploit de iOS em fevereiro de 2025. Nesse caso, um cliente de uma empresa de vigilância utilizava código JavaScript para identificar características do dispositivo da vítima.

Essa técnica, conhecida como device fingerprinting, permite entregar automaticamente o exploit mais adequado ao tipo de aparelho e à versão do sistema operacional utilizada.

O ataque era altamente direcionado. Meses depois, os pesquisadores descobriram o mesmo framework JavaScript embutido em diversos sites ucranianos comprometidos. O código malicioso era entregue apenas para determinados visitantes.

Segundo o relatório, apenas usuários de iPhone localizados em regiões geográficas específicas recebiam o ataque completo.

A análise continuou avançando ao longo do ano. Em dezembro, os pesquisadores encontraram o mesmo framework em um grande conjunto de sites falsos em língua chinesa.

Esses sites estavam principalmente relacionados a serviços financeiros e criptomoedas. Um deles imitava a interface da exchange WEEX, criando um ambiente convincente para atrair vítimas. Quando um usuário acessava essas páginas por meio de um iPhone vulnerável, o exploit era automaticamente executado. O ataque começava no navegador e terminava na carteira cripto.

Após a infecção, o kit iniciava uma varredura no dispositivo em busca de informações financeiras sensíveis. O software analisava mensagens de texto, arquivos e aplicativos instalados. Entre os alvos estavam palavras-chave como “backup phrase”, “seed phrase” e “bank account”.

Além disso, o código procurava aplicativos populares de finanças descentralizadas, como UNISWAP e METAMASK, tentando extrair dados que permitissem acesso direto às carteiras. As frases-semente eram o principal prêmio para os invasores.

Um dos aspectos mais intrigantes do caso envolve a possível origem do kit de exploração. O GOOGLE não revelou qual empresa de vigilância teria fornecido a ferramenta inicialmente. No entanto, especialistas externos sugerem que o software pode ter origem em ferramentas desenvolvidas para uso governamental.

Segundo Rocky Cole, cofundador da empresa de segurança móvel IVERIFY, o nível de sofisticação indica um investimento significativo em pesquisa e desenvolvimento.

“É extremamente sofisticado, custou milhões de dólares para ser desenvolvido e apresenta características semelhantes a ferramentas já atribuídas ao governo dos Estados Unidos.”

Cole afirmou ainda que o caso pode representar uma situação em que ferramentas originalmente criadas para operações de inteligência acabaram sendo reutilizadas por criminosos ou grupos adversários.

Tecnologia de espionagem pode ter escapado para o crime digital. Apesar dessa hipótese, especialistas da KASPERSKY alertam que não há evidências técnicas suficientes para confirmar essa atribuição. Um pesquisador da empresa afirmou ao site THE REGISTER que os relatórios publicados até agora não demonstram reutilização direta de código que comprove a origem governamental do kit.

A divergência entre especialistas mostra como a atribuição de ataques cibernéticos continua sendo um desafio técnico e político. No mundo da cibersegurança, provar quem está por trás do ataque é quase tão difícil quanto impedir o ataque em si.