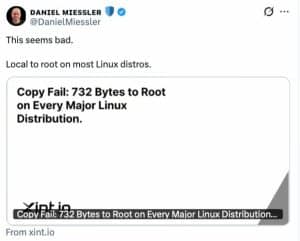

Uma vulnerabilidade considerada grave colocou em alerta a comunidade de segurança digital. A falha, apelidada de “Copy Fail”, afeta diversas distribuições do Linux lançadas desde 2017 e pode permitir que invasores obtenham acesso total ao sistema. O problema expõe uma fragilidade incomum em uma das plataformas mais usadas no mundo. O caso ganhou destaque após ser incluído no catálogo oficial de ameaças exploradas.

A CISA adicionou a vulnerabilidade ao seu banco de Vulnerabilidades Conhecidas e Exploradas (KEV), classificando o risco como significativo para infraestruturas críticas. A agência recomenda ação imediata para mitigar possíveis ataques. Quando a CISA emite alerta, o risco deixa de ser teórico e passa a ser iminente. O impacto potencial vai além de usuários individuais e atinge ambientes corporativos e governamentais.

A exploração da falha chama atenção pela simplicidade. Segundo pesquisadores, um script extremamente pequeno em Python pode ser suficiente para comprometer sistemas afetados. A facilidade de exploração aumenta drasticamente o nível de risco. Embora seja necessário acesso inicial ao sistema, a escalada de privilégios ocorre rapidamente após essa etapa.

“Essa vulnerabilidade do Linux é insana.”

O pesquisador Miguel Angel Duran afirmou que apenas “10 linhas de Python” seriam suficientes para obter permissões de root, o nível máximo de controle dentro do sistema. Esse tipo de acesso permite modificar arquivos críticos, instalar malwares e assumir controle completo da máquina. A barreira técnica para exploração é surpreendentemente baixa.

O problema ganha ainda mais relevância por afetar uma plataforma amplamente utilizada em infraestrutura digital. O Linux é base de servidores, serviços em nuvem e sistemas críticos, além de ser amplamente adotado por empresas do setor financeiro e de criptomoedas. Uma falha nesse nível pode ter efeito cascata em múltiplos setores. Exchanges, nós de blockchain e serviços de custódia são exemplos de ambientes potencialmente impactados.

A vulnerabilidade foi inicialmente identificada em março pela Xint Code, que descreveu o problema como um erro lógico simples, porém amplamente explorável. Segundo a empresa, o exploit funciona em diversas distribuições populares, o que amplia o alcance do risco. Falhas simples costumam ser as mais perigosas quando afetam sistemas amplamente distribuídos.

O CEO da Theori, Brian Pak, afirmou que a vulnerabilidade foi reportada de forma privada à equipe responsável pelo kernel do Linux ainda em março. A correção foi incorporada ao código principal no início de abril, antes da divulgação pública. A resposta rápida ajudou a reduzir o tempo de exposição.

“Trabalhamos com eles em correções, que foram incorporadas à versão principal em 1º de abril. A vulnerabilidade CVE foi atribuída em 22 de abril.”

Mesmo com a correção disponível, o risco persiste para sistemas que ainda não foram atualizados. Dados da NIST mostram que atrasos na aplicação de patches são uma das principais causas de exploração de vulnerabilidades conhecidas. A segurança depende tanto da correção quanto da atualização efetiva dos sistemas.

O episódio reforça um padrão recorrente na segurança digital: falhas críticas nem sempre estão ligadas a códigos complexos, mas a erros simples com grande alcance. No cenário atual, a velocidade de resposta é tão importante quanto a prevenção.