Uma nova campanha de malware para macOS reacendeu o alerta no setor financeiro digital. Pesquisadores de segurança associaram a operação ao Lazarus Group, coletivo de hackers ligado à Coreia do Norte e apontado como responsável por alguns dos maiores roubos da história das criptomoedas. O foco agora não é só blockchain, é o ambiente corporativo inteiro. O grupo passou a mirar empresas de ativos digitais, fintechs e companhias tradicionais que concentram credenciais estratégicas e movimentação financeira relevante.

O novo kit malicioso, batizado de “Mach-O Man”, foi identificado por pesquisadores nesta semana. Segundo Mauro Eldritch, fundador da BCA Ltd, a ferramenta vem sendo distribuída por meio de esquemas de engenharia social conhecidos como ClickFix. Nesse modelo, vítimas são convencidas a executar comandos manualmente, acreditando tratar-se de correções técnicas ou procedimentos legítimos. O golpe explora confiança, não apenas falhas técnicas. Esse tipo de ataque cresceu nos últimos anos porque contorna parte das defesas tradicionais instaladas em empresas.

A abordagem usada pelos criminosos envolve convites para falsas reuniões em ZOOM ou GOOGLE Meet. Durante a suposta chamada, a vítima recebe instruções para copiar comandos no terminal do macOS, sob pretexto de ajustar áudio, vídeo ou acesso à reunião. Ao executar o procedimento, o malware é instalado em segundo plano. Quando o usuário abre a porta, o antivírus nem sempre percebe. Ataques desse tipo têm ganhado força justamente por misturar engenharia social com ferramentas legítimas do sistema operacional.

Na etapa final, o Mach-O Man instala um software furtador especializado em capturar informações sensíveis. Entre os alvos estão dados armazenados em navegadores, extensões usadas para carteiras digitais, senhas salvas, cookies de sessão e registros do Keychain do macOS, sistema nativo de gerenciamento de credenciais da APPLE. Roubar sessão pronta vale mais do que quebrar senha. Com cookies válidos, invasores podem acessar contas sem necessariamente conhecer a senha original.

Pesquisadores afirmam que esse tipo de intrusão pode resultar em sequestro de contas, invasão de infraestrutura interna, perdas financeiras e exposição de dados corporativos críticos. Para fintechs e empresas cripto, o risco é ainda maior: acessos privilegiados podem levar a transferências indevidas, manipulação de carteiras ou obtenção de chaves privadas. Em negócios digitais, credencial roubada pode virar caixa esvaziado.

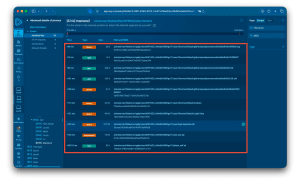

Após a coleta, os dados seriam compactados em arquivo ZIP e enviados aos operadores por meio do Telegram, canal frequentemente explorado por grupos cibercriminosos pela praticidade operacional. Em seguida, um script de autodestruição apaga vestígios do kit com comandos nativos do sistema. Invadir, extrair e sumir: a lógica é velocidade. Técnicas de limpeza dificultam perícia posterior e atrasam a resposta das equipes de segurança.

O Lazarus Group já foi associado a ataques bilionários contra o setor cripto. Entre os casos recentes mais citados está a invasão da BYBIT em 2025, estimada em US$ 1,4 bilhão por investigadores privados e empresas de análise on-chain. O grupo opera como ameaça geopolítica e financeira ao mesmo tempo. Diversos governos ocidentais acusam a Coreia do Norte de usar recursos obtidos digitalmente para financiar programas estatais.

No início de abril, outro caso chamou atenção: hackers norte-coreanos teriam usado engenharia social apoiada por IA para roubar cerca de US$ 100 mil ligados à carteira ZERION. O episódio reforça uma tendência preocupante: ataques cada vez mais personalizados, convincentes e escaláveis. A IA tornou o golpe mais persuasivo.

Para empresas que usam macOS, o alerta é direto: revisar acessos administrativos, bloquear execução indevida de scripts, adotar autenticação multifator e treinar equipes contra falsas chamadas técnicas. Hoje, o elo mais vulnerável continua sendo humano.